DLP-SCANNING FÜR SENSIBLE DATEN AUF ALLEN ENDGERÄTEN

Schützen Sie Ihre sensiblen Daten mit DLP-Scanning vor Diebstahl und Missbrauch

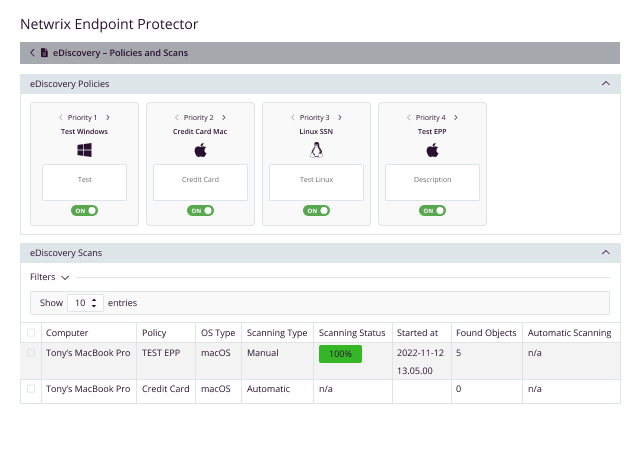

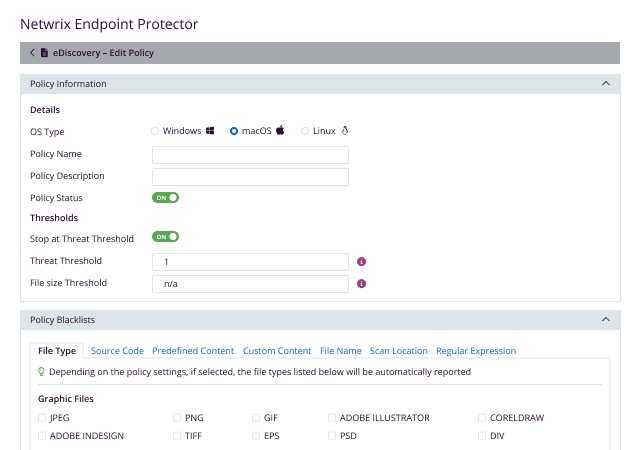

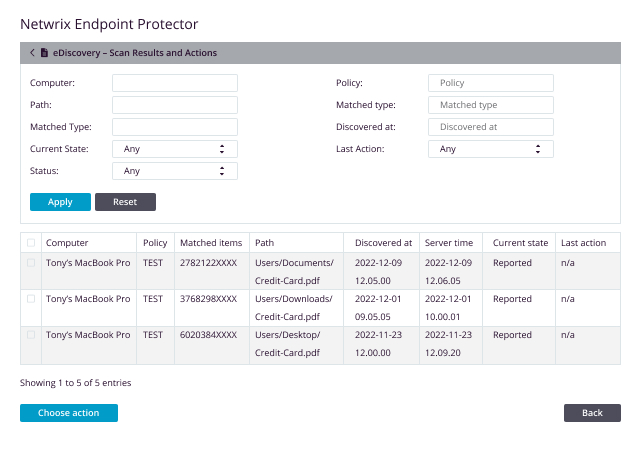

Die Lösung Netwrix Endpoint Protector eDiscovery unterstützt Unternehmen dabei, sensible Daten auf Endgeräten in Windows-, macOS- und Linux-Umgebungen zuverlässig und umfassend zu identifizieren und zu schützen. Mit leistungsstarken Funktionen für inhalts- und kontextbezogenes DLP-Scanning sorgt sie dafür, dass keine Daten übersehen werden, selbst wenn sie in andere Dateien integriert sind oder komprimiert wurden. Mit seiner Zertifizierung für Common Criteria EAL2 erfüllt der DLP-Scanner von Netwrix Endpoint Protector eDiscovery höchste Sicherheitsstandards und trägt so zum Schutz der wertvollen Ressourcen Ihres Unternehmens bei.

Die wichtigsten Funktionen im Überblick