Software von Netwrix zur Bedrohungserkennung, um ungewöhnliches Verhalten und komplexe Angriffe schnell und präzise zu erkennen

und darauf zu reagieren

IT-Infrastrukturen werden immer komplexer und auch die darin gespeicherten sensiblen Informationen verzeichnen ein explosionsartiges Wachstum. Zugleich entwickelt sich die Bedrohungslandschaft in rasantem Tempo: Angriffe werden immer ausgefeilter und ihre Folgen sind mit zunehmend hohen Kosten verbunden. Die Frage lautet nicht, ob Ihr Unternehmen Opfer eines solchen Angriffs wird, sondern vielmehr wann. Sind Sie gerüstet, potenzielle Bedrohungen aufzudecken?

Erkennen Sie Bedrohungen und grenzen Sie

den Schaden auf Ihren wichtigsten Systemen ein

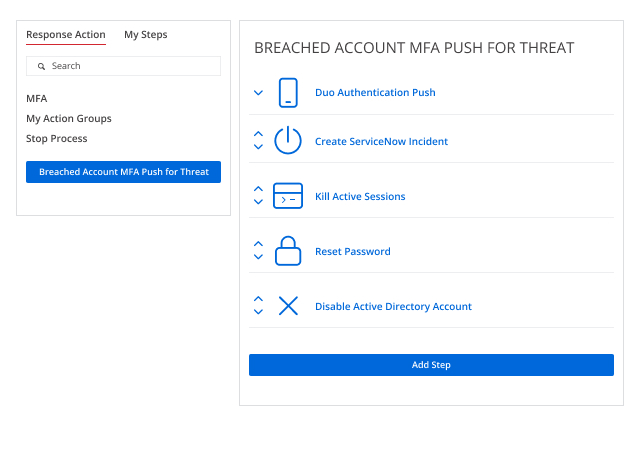

Beschleunigen Sie die Erkennung komplexer Sicherheitsvorfälle sowie die Reaktion darauf

des Benutzerverhaltens

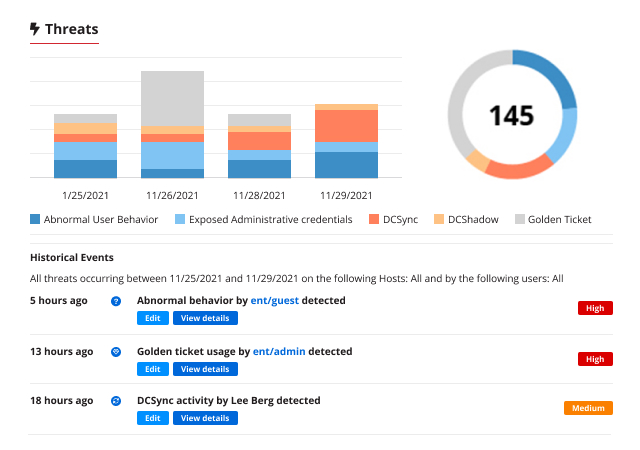

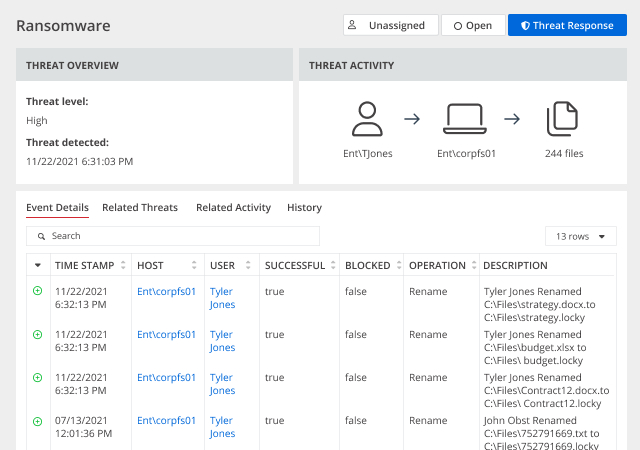

· Ransomware-Aktivitäten

· Ungewöhnliches Benutzerverhalten

· Ungewöhnliche Zugriffe auf sensible Daten

· Ungewöhnliche Ausführung von Prozessen

· Versuchte Datenexfiltration

· Massenlöschung von Dateien

· Erstmaliger Zugriff

· Verdächtige Änderungen von Berechtigungen

· Ungewöhnliche verweigerte Aktivitäten

· Manipulation von Konfigurationsdateien

· Laterale Ausbreitung

· DCShadow

· DCSync

· Golden Ticket

· Kerberoasting

· LSASS-Prozesseinschleusungen

· Kennwort-Spray-Angriffe

· Manipulation von Replikationsberechtigungen

· Manipulation der AdminSDHolder-ACL

· Pass-the-Ticket-Angriffe

· Kompromittierung von gruppenverwalteten Dienstkonten

· Gefälschtes PAC

· LDAP-Reconnaissance

· Auslesen von Klartext-Kennwörtern

· AS-REP Roasting

· Manipulation des SID-Verlaufs

· Ungewöhnliche Authentifizierungen, z. B. Hinweise auf Pass-the-Hash-Angriffe

· Ausgeblendete Objekte

· Missbrauch von Dienstkonten